22 марта 2026 года протокол Revolv подвергся атаке, в результате которой было потеряно около $26.8 млн. Причиной стала компрометация облачной инфраструктуры проекта, что дало злоумышленнику доступ к системе управления ключами AWS (KMS). GetBlock AML Research детально разбирает атаку на проект Revolv.

Revolv использует гибридную модель: пользователи вносят обеспечение (например, $USDC), после чего внешняя система проверяет депозит и разрешает выпуск внутреннего токена USR. Атакующий сначала сделал несколько небольших реальных депозитов (примерно на сумму $100 000–200 000 в $USDC).

Затем, используя скомпрометированный доступ с особыми правами (так называемую «сервисную роль»), он вызвал функцию completeSwap() и вручную завысил количество получаемых токенов USR. В результате за две операции он получил 80 млн USR. Избыточный выпуск токенов привел к резкому падению их цены — с $1 до $0.03, после чего другие платформы начали приостанавливать операции с этим активом.

Как произошел взлом Revolv и доступ к AWS KMS

Для защиты своих ключей Revolv использовал сервис AWS KMS — облачную систему для управления криптографическими ключами.

Зачем используется AWS KMS и как работает управление ключами

Во-первых, это безопасность в масштабе: если платформа работает с тысячами пользователей, невозможно хранить ключи на отдельных физических устройствах — облачные решения позволяют управлять этим централизованно.

Во-вторых, контроль доступа: только определенные сервисы или сотрудники могут использовать ключи, причем действия можно ограничивать и проверять. Также важны аудит и соответствие требованиям: каждое использование ключа фиксируется, что критично для регулируемых компаний.

Дополнительно система обеспечивает резервное копирование и восстановление ключей, а также позволяет автоматически подписывать транзакции без ручного участия. Внутри этой системы находился ключ, который позволил злоумышленнику получить доступ к «сервисной роли». Это дало ему возможность:

- подписывать операции на выпуск любого количества токенов (контракт ограничивал минимум, но не максимум),

- создавать подписи, которые система считала легитимными,

- выпускать десятки миллионов токенов при минимальных реальных депозитах, используя функцию completeSwap().

Как прошла атака и выпуск токенов USR

Адреса атакующего 0x04A288a7789DD6Ade935361a4fB1Ec5db513caEd 0x8ED8cF0C1c531C1b20848E78f1CB32fa5B99b81C 0x6Db6006c38468CDc0fD7d1c251018b1B696232Ed 0xb945eC1be1f42777F3AA7D683562800B4CDD3890 0x9FeeEAEc113E6d2DCD5ac997d5358eee41836e5f Пострадавшие адреса 0xa27a69Ae180e202fDe5D38189a3F24Fe24E55861 (контракт USR) 0x15CAd41e6BdCaDc7121ce65080489C92CF6de398 (сервисный кошелек)

Хронология атаки на Revolv

- 22 марта 2026, 01:50:59: Сначала злоумышленник создал запрос на обмен, внеся около 100 000 $USDC. Транзакция: 0x590b5c66df27b7f34cde721ca1b5f973ae047ffda370610491f694dade732c89

- 22 марта 2026, 02:21:35 Используя скомпрометированный доступ, он завершил этот запрос через функцию completeSwap() и получил 50 млн USR (за вычетом комиссии около 50 000). Транзакция: 0xfe37f25efd67d0a4da4afe48509b258df48757b97810b28ce4c649658dc33743

Примерно через два часа он повторил ту же схему — снова создал запрос и подтвердил его, получив еще 30 млн USR. Транзакция: 0x41b6b9376d174165cbd54ba576c8f6675ff966f17609a7b80d27d8652db1f18f.

Уязвимость в системе управления ключами

Основная причина инцидента — компрометация системы AWS KMS, где злоумышленник получил доступ к приватному ключу одного из служебных кошельков. Этот кошелек (0x15CAd41e6BdCaDc7121ce65080489C92CF6de398) ранее был наделен особыми правами («сервисной ролью»), что и позволило выполнять критические операции.

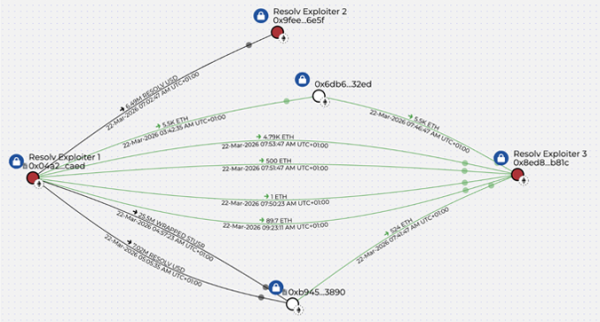

Куда были выведены средства после атаки

Один из кошельков атакующего (0x04A288a7789DD6Ade935361a4fB1Ec5db513caEd) получил 80 млн USR.

Схема движения похищенных средств. Визуализация: Certik

По состоянию на 27 марта:

- на одном адресе (0x04A288a7789DD6Ade935361a4fB1Ec5db513caEd) остается около 20.4 млн wstUSR (~$1.26 млн)

- на другом (0x8ed8cf0c1c531c1b20848e78f1cb32fa5b99b81c) — 11 408 $ETH (~$24.78 млн)

- еще один адрес (0x9FeeEAEc113E6d2DCD5ac997d5358eee41836e5f) хранит 12 млн wstUSR (~$742 тыс.) и 25.93 $ETH (~$56 тыс.)

Источник: cryptonews.net

FermaBot-система автоматизации для масштабируемого роста: антидетект, прокси‑ротация, моделирование поведения и умный линкбилдинг.

Bitcoin

Bitcoin  Ethereum

Ethereum  Tether

Tether  XRP

XRP  USDC

USDC  Solana

Solana  TRON

TRON  Lido Staked Ether

Lido Staked Ether  Figure Heloc

Figure Heloc  Dogecoin

Dogecoin  WhiteBIT Coin

WhiteBIT Coin  USDS

USDS  Hyperliquid

Hyperliquid  LEO Token

LEO Token  Wrapped stETH

Wrapped stETH  Cardano

Cardano  Bitcoin Cash

Bitcoin Cash  Wrapped Bitcoin

Wrapped Bitcoin  Chainlink

Chainlink  Binance Bridged USDT (BNB Smart Chain)

Binance Bridged USDT (BNB Smart Chain)  Monero

Monero  Zcash

Zcash  Ethena USDe

Ethena USDe  Canton

Canton  Wrapped eETH

Wrapped eETH  Stellar

Stellar  MemeCore

MemeCore  sUSDS

sUSDS  Dai

Dai  Litecoin

Litecoin  USD1

USD1  Coinbase Wrapped BTC

Coinbase Wrapped BTC  PayPal USD

PayPal USD  Avalanche

Avalanche  RaveDAO

RaveDAO  WETH

WETH  Rain

Rain  Hedera

Hedera  Sui

Sui  USDT0

USDT0  Toncoin

Toncoin  Shiba Inu

Shiba Inu  Cronos

Cronos  Tether Gold

Tether Gold  Circle USYC

Circle USYC  World Liberty Financial

World Liberty Financial  BlackRock USD Institutional Digital Liquidity Fund

BlackRock USD Institutional Digital Liquidity Fund  Ethena Staked USDe

Ethena Staked USDe  PAX Gold

PAX Gold  Bittensor

Bittensor  Global Dollar

Global Dollar  Mantle

Mantle  Uniswap

Uniswap  Polkadot

Polkadot  Falcon USD

Falcon USD  OKB

OKB  NEAR Protocol

NEAR Protocol  Sky

Sky  Little Pepe

Little Pepe  Pi Network

Pi Network  Aster

Aster  syrupUSDC

syrupUSDC  HTX DAO

HTX DAO  USDD

USDD  Aave

Aave  Pepe

Pepe  Ripple USD

Ripple USD  Janus Henderson Anemoy Treasury Fund

Janus Henderson Anemoy Treasury Fund  Bitget Token

Bitget Token  Internet Computer

Internet Computer  Ondo US Dollar Yield

Ondo US Dollar Yield  BFUSD

BFUSD  Ethereum Classic

Ethereum Classic  Ondo

Ondo  KuCoin

KuCoin  Gate

Gate  Jupiter Perpetuals Liquidity Provider Token

Jupiter Perpetuals Liquidity Provider Token  Quant

Quant  Pump.fun

Pump.fun  Worldcoin

Worldcoin  Algorand

Algorand  Jito Staked SOL

Jito Staked SOL  Render

Render  Spiko EU T-Bills Money Market Fund

Spiko EU T-Bills Money Market Fund  NEXO

NEXO  Binance-Peg WETH

Binance-Peg WETH  Cosmos Hub

Cosmos Hub  Rocket Pool ETH

Rocket Pool ETH  POL (ex-MATIC)

POL (ex-MATIC)  USDtb

USDtb  Binance Bridged USDC (BNB Smart Chain)

Binance Bridged USDC (BNB Smart Chain)  Ethena

Ethena  Superstate Short Duration U.S. Government Securities Fund (USTB)

Superstate Short Duration U.S. Government Securities Fund (USTB)  Wrapped BNB

Wrapped BNB  Blockchain Capital

Blockchain Capital  Function FBTC

Function FBTC  Aptos

Aptos  JUST

JUST  Filecoin

Filecoin  Arbitrum

Arbitrum  syrupUSDT

syrupUSDT  Official Trump

Official Trump  Beldex

Beldex  Binance Staked SOL

Binance Staked SOL  OUSG

OUSG  Midnight

Midnight  VeChain

VeChain  Jupiter

Jupiter  GHO

GHO  NEW X CEO IS BACK

NEW X CEO IS BACK  Polygon Bridged USDC (Polygon PoS)

Polygon Bridged USDC (Polygon PoS)  YLDS

YLDS  Solv Protocol BTC

Solv Protocol BTC  Stable

Stable  Lombard Staked BTC

Lombard Staked BTC  Usual USD

Usual USD  PancakeSwap

PancakeSwap  Bonk

Bonk  clBTC

clBTC  Artificial Superintelligence Alliance

Artificial Superintelligence Alliance  Siren

Siren  TrueUSD

TrueUSD  A7A5

A7A5  Dash

Dash  LayerZero

LayerZero  StakeWise Staked ETH

StakeWise Staked ETH  DeXe

DeXe  ADI

ADI  Kinetiq Staked HYPE

Kinetiq Staked HYPE  Virtuals Protocol

Virtuals Protocol  tBTC

tBTC  Pudgy Penguins

Pudgy Penguins  WrappedM by M0

WrappedM by M0  EURC

EURC  Venice Token

Venice Token  Monad

Monad  Stacks

Stacks  Janus Henderson Anemoy AAA CLO Fund

Janus Henderson Anemoy AAA CLO Fund  c8ntinuum

c8ntinuum  Chiliz

Chiliz  Mantle Staked Ether

Mantle Staked Ether  Tezos

Tezos  Decred

Decred  Polygon PoS Bridged DAI (Polygon POS)

Polygon PoS Bridged DAI (Polygon POS)  Kinesis Gold

Kinesis Gold  Resolv wstUSR

Resolv wstUSR  COCA

COCA  Sei

Sei  PRIME

PRIME  Sun Token

Sun Token  Doge Strategy

Doge Strategy  Liquid Staked ETH

Liquid Staked ETH  edgeX

edgeX  Arbitrum Bridged WBTC (Arbitrum One)

Arbitrum Bridged WBTC (Arbitrum One)  币安人生 (BinanceLife)

币安人生 (BinanceLife)  Aerodrome Finance

Aerodrome Finance  Ether.fi

Ether.fi  AINFT

AINFT  Wrapped Flare

Wrapped Flare  Curve DAO

Curve DAO  BitTorrent

BitTorrent  L2 Standard Bridged WETH (Base)

L2 Standard Bridged WETH (Base)  Plasma

Plasma  Steakhouse USDC Morpho Vault

Steakhouse USDC Morpho Vault  Bitcoin SV

Bitcoin SV  Gnosis

Gnosis  Kinesis Silver

Kinesis Silver  USDai

USDai  Injective

Injective  Binance-Peg XRP

Binance-Peg XRP  Lido DAO

Lido DAO  Ether.Fi Liquid ETH

Ether.Fi Liquid ETH  SPX6900

SPX6900  Renzo Restaked ETH

Renzo Restaked ETH  crvUSD

crvUSD  Celestia

Celestia  Noon

Noon  sBTC

sBTC  Conflux

Conflux  Kaia

Kaia  Legacy Frax Dollar

Legacy Frax Dollar  Jupiter Staked SOL

Jupiter Staked SOL  DoubleZero

DoubleZero  Savings USDD

Savings USDD  Ape and Pepe

Ape and Pepe  FLOKI

FLOKI  Official FO

Official FO  Marinade Staked SOL

Marinade Staked SOL  JasmyCoin

JasmyCoin  Arbitrum Bridged WETH (Arbitrum One)

Arbitrum Bridged WETH (Arbitrum One)